Frühjahrsfachgespräch 2013: Die Keynote #ffg2013

Donnerstag und Freitag sind Vortragstage – und immer beginnt alles mit der Keynote. Wir haben uns sehr gefreut, dass in diesem Jahr Kurt Garloff bereitstand, die etwa 170 Besucher willkommen zu heißen.

Kurt Garloff, von Haus aus Physiker und viele Jahre bei SuSE aktiv, ist schon seit langem mit der GUUG verbunden: Seit seinem Eintritt ins Programmkomitee des Linux Kongress‘ ist er Mitglied des Vereins. Seit November 2012 ist Kurt Garloff bei der Deutschen Telekom beschäftigt – offizieller Titel: Vice President Engineering Cloud Services. Auf dem FFG berichtete er von seiner Arbeit an einem Cloudprojekt unter Einsatz von Open Source-Technologien.

Kurt Garloff sprach bei seiner Keynote …

Kurt Garloff sprach bei seiner Keynote …

(Foto: Erwin Hoffmann)

Und das war auch Thema seiner Keynote: „Ich war das Kind, das immer alle Geräte aufschraubte. Und genauso schätze ich es heute, unter die Motorhaube schauen zu können“, erklärte er dem Auditorium seine persönliche Faszination für Quelloffenheit. „Und ich mag die Community, die Diskussion, die sich unter den Teilnehmern von Developer Groups entwickelt.“

Ein wichtiges Argument für den Einsatz von Open Source sei seiner Überzeugung nach jedoch die Unabhängigkeit von Konzernen: „Technologie bestimmt inzwischen unser Leben. Und die grundlegenden Technologien sollte unter der Kontrolle vieler stehen, und nicht unter der eines einzelnen Unternehmens mit rein wirtschaftlichen Interessen.“ – Eine Einschätzung, die bei den Zuhörern für große Zustimmung sorgte.

… vor vollbesetztem Hörsaal

… vor vollbesetztem Hörsaal

(Foto: Erwin Hoffmann)

Und dann ging’s auch schon an die harten Fakten: Kurt Garloff erinnerte nochmal an die vielen Vorteile von Cloud Computing. Gerade kleine und mittlere Unternehmen profitieren von der bedarfsgerechten Nutzung von IT-Infrastruktur. Die sie selbst oft schon deshalb nicht aufgebaut bekommen, weil gute IT vor allem eine Personalfrage ist. In der weiteren Diskussion ging Garloff gemeinsam mit dem Publikum auf die vielseitigen rechtlichen Fallstricke ein: Wem gehören eigentlich die Daten in der Cloud? Welche Schwierigkeiten macht der Patriot Act? Welche Cloud Services sitzen in welchem Land – resp. Unterliegen welcher Gesetzeslage?

Die Keynote 2013 war äußerst praxisbezogen und hat sicherlich bei vielen nochmal die Sinne geschärft.

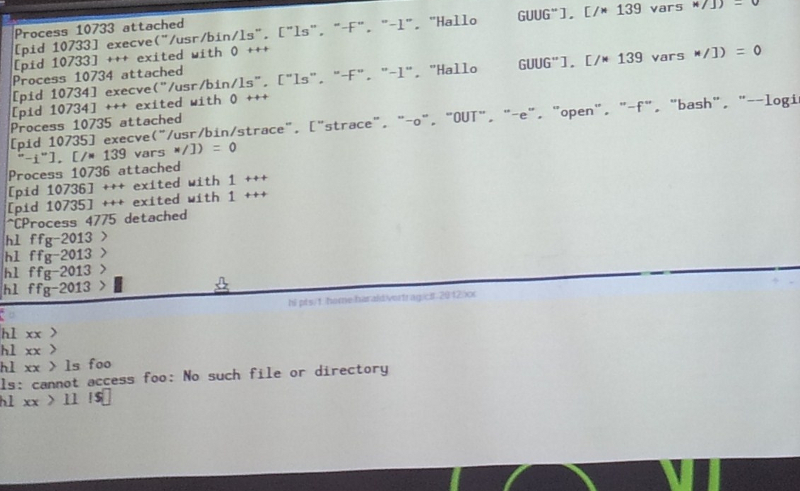

„Die Folien sind gleich vorbei, dann kommt nur noch Xterm und Kommandozeile.“ – wie immer bei Harald & strace. Foto: Corina Pahrmann (CC-BY-SA)

„Die Folien sind gleich vorbei, dann kommt nur noch Xterm und Kommandozeile.“ – wie immer bei Harald & strace. Foto: Corina Pahrmann (CC-BY-SA) Ein Router-Passwort fand Michael Messner bei Google: als ersten Treffer. Foto: Corina Pahrmann (CC-BY-SA)

Ein Router-Passwort fand Michael Messner bei Google: als ersten Treffer. Foto: Corina Pahrmann (CC-BY-SA)